Android tizimi uchun xavfli bo‘lgan Godfather virusi yangi takomillashgan ko‘rinishda qayta paydo bo‘ldi. Endi u foydalanuvchi telefonida izolyatsiyalangan virtual muhit yaratadi va bank ilovalari orqali maxfiy ma’lumotlarni o‘g‘irlaydi — bu esa virusga foydalanuvchi sezmagan holda kuzatuv olib borish va pul o‘tkazmalariga aralashish imkonini beradi.

Godfather ilk bor 2021-yil mart oyida ThreatFabric tadqiqotchilari tomonidan aniqlangan edi. Oradan vaqt o‘tib, virus sezilarli o‘zgarishlarga uchradi va Group-IB tomonidan 2022-yil dekabrida tahlil qilingan avvalgi versiyaga nisbatan ancha ilg‘or holga keldi. O‘sha paytda u 16 davlatdagi 400dan ortiq bank va kripto ilovalarni nishonga olgan va HTML-overlay texnologiyasi yordamida foydalanuvchilarni aldab ma’lumotlarini o‘g‘irlagan edi.

Androidni “aldash” uchun virtual konteynerdan foydalaniladi

Yangi versiyasini aniqlagan Zimperium ekspertlariga ko‘ra, virus endilikda Android qurilmasida alohida virtual konteyner yaratadi. Bu konteyner orqali Godfather virusi real vaqtda login-parollarni yozib olish, foydalanuvchi interfeysini boshqarish va hattoki pulli tranzaksiyalarni amalga oshirish imkoniga ega bo‘ladi. Eng xavflisi — bularning barchasi hech qanday shubha uyg‘otmasdan fon rejimida bajariladi.

Ushbu virtualizatsiya asosida hujum qilish texnikasi ilk bor 2023-yil oxirida FjordPhantom deb nomlangan boshqa Android virusi tomonidan qo‘llanilgan edi. Biroq FjordPhantom asosan Janubi-Sharqiy Osiyo foydalanuvchilarini nishonga olgan bo‘lsa, Godfather ancha keng miqyosda harakat qiladi: u dunyo bo‘yicha 500dan ortiq bank, kripto va e-commerce ilovalarini hujum ostiga olgan.

Virus qanday ishlaydi?

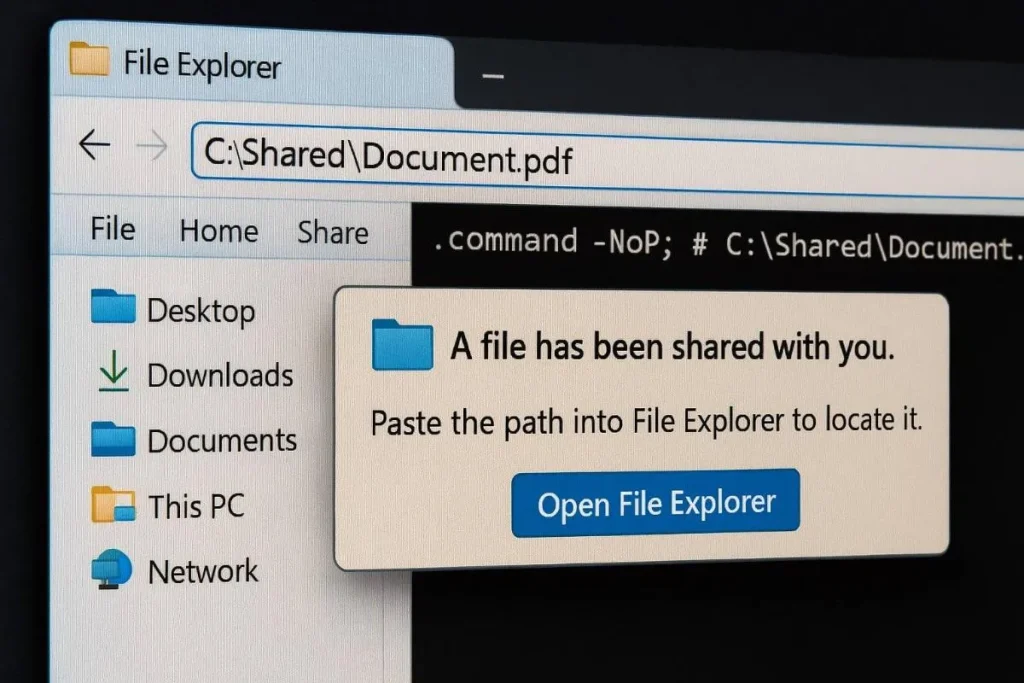

Godfather foydalanuvchi qurilmasiga APK fayl ko‘rinishida o‘rnatiladi. Ichida maxsus virtualizatsiya dvijogi (virtualization framework) bo‘ladi. U VirtualApp va Xposed kabi ochiq manbali vositalardan foydalanib, bank ilovalari faoliyatini nazorat qiladi.

Virus qurilmaga o‘rnagach, u birinchi navbatda maqsadli ilovalarning mavjudligini tekshiradi. Agar ular topilsa, ularni o‘zining ichki virtual muhitiga joylashtiradi va maxsus StubActivity orqali ishga tushiradi.

StubActivity — bu aslida bo‘sh, foydalanuvchi interfeysi bo‘lmagan, lekin ilovani konteyner ichida ishga tushirishga xizmat qiladigan proxy modul. U foydalanuvchiga haqiqiy bank ilovasini ko‘rsatganday bo‘ladi, lekin aslida barcha harakatlar virus nazorati ostida bajariladi.

Godfather Accessibility Service’dan foydalanib, foydalanuvchi tomonidan ochilgan bank ilovasining Intentlarini (ichki buyruqlarni) ushlaydi va ularni konteyner ichidagi soxta muhitga yo‘naltiradi. Foydalanuvchi esa asl ilovani ishlatyapman deb o‘ylaydi, lekin virus oraliqda har bir kirish, pin-kod, harakat yoki tranzaksiyani ko‘rib turadi.

Maxfiy ma’lumotlar qanday o‘g‘irlanadi?

Virus Xposed yordamida tizim APIlarini “hook” qiladi — ya’ni o‘ziga kerakli joylarda kodni “ushlab” oladi. Natijada:

- Kirish ma’lumotlari (login, parol, PIN) saqlab olinadi

- Ekrandagi har bir bosish va kiritish kuzatiladi

- Bank serverlaridan kelgan javoblar ko‘riladi

- Kerak bo‘lsa, tranzaksiya o‘zgartiriladi

Ayniqsa xavfli jihati — Godfather muhim paytlarda soxta oyna (overlay) chiqarib, foydalanuvchini PIN yoki parol kiritishga undaydi. Foydalanuvchi bu oynani bank ilovasining bir qismi deb o‘ylaydi.

Ma’lumotlar to‘plangach, virus ularni xakerlarga uzatadi. So‘ngra u xakerlar buyrug‘ini kutadi — masalan, qurilmani blokdan chiqarish, real bank ilovasini ochish va to‘lovni amalga oshirish. Bular fon rejimida bajariladi, foydalanuvchiga esa qora ekran yoki “ilova yangilanmoqda” oynasi ko‘rsatiladi.

Hozircha kimlar nishonda?

Zimperium’ga ko‘ra, ayni paytda aniqlangan Godfather kampaniyasi asosiy e’tiborni Turkiya bank ilovalariga qaratgan. Ammo mutaxassislar ogohlantirmoqda: boshqa guruhlar bu virusni ishlatib, dunyo bo‘yicha 500 ilovadan turli to‘plamlarni tanlab, boshqa mintaqalarga ham hujum uyushtirishi mumkin.